;Investigadores de ciberseguridad han identificado una operación de distribución de malware.

Investigadores de ciberseguridad han descubierto una operación de distribución de malware a gran escala denominada YouTube Phantom Network. Esta red utilizaba cuentas de YouTube comprometidas para publicar miles de videos disfrazados de tutoriales y demostraciones de software, que en realidad propagaban malware que robaba información, como Lumma.

Los ciberdelincuentes están explotando cada vez más las plataformas en línea y las redes sociales para distribuir malware a gran escala, escondiéndose dentro de espacios confiables como YouTube. Los investigadores de Check Point identificaron la YouTube Phantom Network como un excelente ejemplo, diseñado para robar datos de usuarios.

Los actores maliciosos utilizaron cuentas de YouTube falsas o comprometidas para cargar videos con software pirateado y hacks de juegos, atrayendo a posibles víctimas. Estos videos pedían a los usuarios que descargaran archivos protegidos con contraseña, supuestamente para instalar versiones gratuitas de software de pago como Adobe Photoshop o Microsoft Office, u obtener trucos para juegos como Roblox.

Sin embargo, estos archivos contenían malware que infectaba los dispositivos de los usuarios después de descargarlos de plataformas como Dropbox, Google Drive o Media Fire. También se les indicó a las víctimas que desactivaran temporalmente Windows Defender.

Check Point detalló que el malware distribuido incluía ladrones de información como Rhadamanthys y Lumma. Una vez instalados, estos programas extraían credenciales para varios servicios, billeteras de criptomonedas y datos del sistema, enviándolos a servidores de comando y control.

Durante su investigación de un año, los investigadores identificaron más de 3,000 videos maliciosos. Después de ser informados a Google, estos videos fueron eliminados, interrumpiendo lo que se describió como "una de las operaciones de malware más grandes vistas en YouTube".

Un ejemplo involucró un canal de YouTube comprometido con 129,000 suscriptores que publicó una versión pirateada de Adobe Photoshop, alcanzando 291,000 visitas y más de 1,000 "me gusta". Otro canal comprometido en la red se dirigió a usuarios de criptomonedas, redirigiendo a los espectadores a páginas de "phishing" de Google Sites que alojaban Rhadamanthys Stealer.

Los investigadores notaron que los ciberdelincuentes actualizaban regularmente los enlaces y las cargas útiles de malware, lo que permitía que las cadenas de infección persistieran incluso después de eliminaciones parciales.

"A diferencia del phishing tradicional, estos ataques tienen éxito porque parecen auténticos. Manipular la confianza en la plataforma representa una nueva frontera en la ingeniería social, donde la apariencia de legitimidad se convierte en un arma", afirmó Check Point.

Aconsejaron a los usuarios que eviten descargar software de fuentes no oficiales o pirateadas y que nunca desactiven las protecciones antivirus, incluso si lo solicita un instalador. Los expertos en ciberseguridad también recomendaron tratar con escepticismo los videos de software gratuito con muchos "me gusta" o recomendaciones. "Al explotar los mecanismos de interacción como los "me gusta", los comentarios y las publicaciones, los atacantes están convirtiendo la credibilidad social en una herramienta de infección", explicó la compañía.

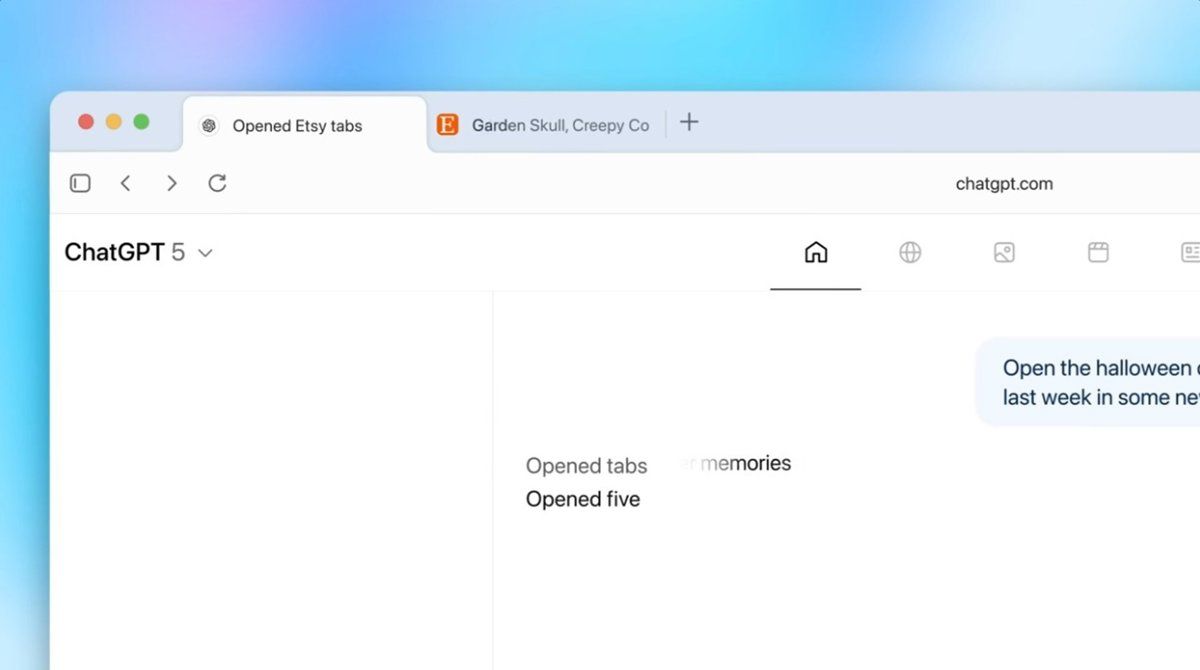

El nuevo navegador de OpenAI, ChatgPT Atlas, es vulnerable a un tipo de ataque se...